Тест за стрес на мрежата (DoS на уебсайта) със SlowHTTPTest в Kali Linux: slowloris, slow body и slow read атаки в един инструмент

Codeby web-security - нов курс от Codeby Security School

Представяме на вашето внимание нов курс от екипа Кодът - "Тестване на проникване на уеб приложения от нулата". Обща теория, Подготовка на работната среда, Пасивно размиване и пръстови отпечатъци, Активно размиване, Уязвимости, След експлоатация, Инструменти, Социално инженерство и др. Повече информация .

Тестовете за стрес в мрежата могат да предоставят важна информация за проблеми с производителността на сървъра или неправилна (недостатъчна) конфигурация. Дори да се провери дали mod_evasive е конфигуриран и работи правилно, полезни са помощните програми за симулиране на DoS атаки.

Свързани статии за защитата на вашия уеб сървър:

Свързани статии за DoS:

- Тест за стрес в мрежа с йонно оръдие с ниска орбита (LOIC)

- Тест за стрес на уебсайта (DoS) със SlowHTTPTest в Kali Linux: slowloris, slow body и slow read атаки в един инструмент (вие го четете)

SlowHTTPTest е силно приспособим инструмент, който симулира някои атаки на ниво приложение на отказ на услуга (DoS). Работи на повечето платформи Linux, OSX и Cygwin (Unix-подобна среда и интерфейс на командния ред за Microsoft Windows).

Тази програма изпълнява най-честото забавяне на мрежата DoS атаки на приложния слой, като Slowloris, атака на бавно тяло, атака на бавно четене (въз основа на експлоата на постоянен таймер на TCP), тя заема целия наличен пул от връзки, както и Apache Range Header атака, която причинява много значително използване на паметта и процесора на сървъра.

Slowloris и Slow HTTP POST DoS атаките разчитат на факта, че HTTP, нарочно, изисква заявките да бъдат получени от сървъра напълно, преди да могат да бъдат обработени. Ако HTTP заявката е непълна или скоростта на трансфер е много бавна, сървърът задържа ресурсите си заети, докато чака останалите данни. Ако сървърът поддържа твърде много заети ресурси, това води до отказ от услуга. Този инструмент прави частични HTTP заявки, опитвайки се да постигне отказ от услуга от целевия HTTP сървър.

Атаката за бавно четене е насочена към същите ресурси като slowloris с бавно тяло, но вместо да разшири заявката, тя изпраща легитимни HTTP заявки, но чете отговорите бавно.

Инсталиране на SlowHTTPTest

Инсталация за потребители на Kali Linux

За потребителите на Kali Linux инсталиране чрез apt-get . (животът е добър!)

За други дистрибуции на Linux

Инструментът се разпространява като преносим пакет, т.е. просто изтеглете най-новия tarball от секцията за изтегляне, извлечете, конфигурирайте, компилирайте и инсталирайте.

Този набор от команди прави следното: изтегля най-новата версия на SlowHTTPTest, разопакова я и отидете в директорията с програмата:

Тези. сега остава само да конфигурирате, компилирате и инсталирате.

За тези, които предпочитат да изтеглят архива ръчно, отидете тук.

Тук PREFIX трябва да бъде заменен с абсолютна пътека, където трябва да се инсталира инструментът slowhttptest.

Трябва да имате инсталиран libssl-dev, за да компилирате успешно този инструмент. Повечето системи трябва да го имат.

Опитайте любимия си мениджър на пакети, някои от тях знаят за slowhttptest (като Kali Linux).

Използване на SlowHTTPTest

slowhttptest е страхотен инструмент, който ви позволява да правите много неща. Ето само няколко примера за използване.

Пример за използване в режим на бавно тяло, известен още като R-U-Dead-все пак, резултатите се показват само на екрана

Същото, но графиката се записва във файл

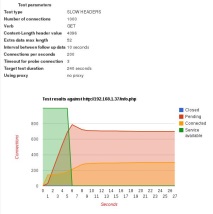

Налични резултати от тестове срещу http://192.168.1.37/info.php Closed Pending Connected Service

0 3 6 9 12 15 18 21 24 27 30 0 200 400 600 800 секунди Връзки

Paranoid - Курс от Codeby School School

Представяме на вашето внимание курс от екипа codeby - „Набор от мерки за защита на лични данни, анонимност в Интернет и не само“ Повече информация .

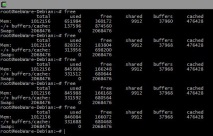

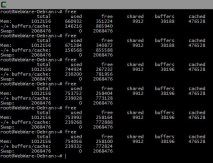

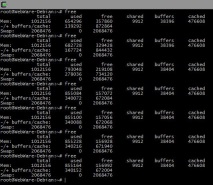

И това са тестове за памет, които провеждах на интервали от няколко секунди на атакувания сървър. Първото измерване е направено преди атаката, последващите - по време на. Вижда се, че количеството свободна памет намалява много бързо до момента, в който сървърът не е работил.

Пример за използване на бавни хедъри a.k.a. Slowloris

Същото нещо, но графиката се записва във файл

Всичко е много подобно: сървърът легна и не се издигна отново:

Пример за използване в режим Бавно четене чрез прокси.

Тук x.x.x.x: 8080 е проксито, използвано за достъп до уебсайта от IP, различен от вашия:

Нокаут на сървъра:

Заключение за SlowHTTPTest

В зависимост от избраното ниво на детайлност изходът може да бъде или опростен под формата на съобщения, генерирани на всеки 5 секунди, показващи състоянието на връзките (това е на ниво 1), или пълен дъмп на трафик (на ниво детайлност 4).

-ж option означава създаване на CSV файл, както и интерактивен HTML, базиран на инструментите на Google Chart.

Горните екранни снимки показват състоянието на връзките и наличността на сървъра на различни етапи от времето, а също така дават цялостна картина на поведението на даден сървър при определен товар през даден интервал от време.

CSV файлът може да бъде полезен като източник за вашия любим инструмент за манипулиране на данни, като MS Excel, iWork Numbers или Google Docs.

Последното съобщение, което програмата показва при затваряне, е това състояние на изход, те могат да бъдат както следва:

- "Ограничение за време за тест на удара" програмата е достигнала ограничението, посочено от аргумента -l

- „Няма оставени отворени връзки“ затвори всички връзки

- „Не може да се установи връзка“ В рамките на N секунди от теста не бяха установени връзки, където N е стойността на аргумента -i или 10 (по подразбиране). Това може да се случи, ако няма маршрут до отдалечения хост или връстникът не работи.

- „Отказана връзка“ отдалеченият сървър не приема връзки (може би само от вас? Опитайте да използвате прокси) на определен порт

- „Отменен от потребител“, натиснахте Ctrl-C или изпратихте SIGINT по друг начин

- „Неочаквана грешка“ никога не трябва да се случва.

Примери за изход на реални тестове SlowHTTPTest

Примерите вече са дадени малко по-горе, нека направим още един. Както и в предишните времена, имам достъп до атакуващите и атакуваните машини, така че е възможно да се правят измервания и на двете. Този път нека преброим броя на връзките.

От страна на нападателя

И така, събрах статистика за атака на http://192.168.1.37 с 1000 връзки.

От страна на сървъра на жертвата

Индикаторите не могат да бъдат взети по време на атаката, тъй като сървърът също спира да реагира чрез SSH. Общият http връзки скочи до 111 през първите 10 секунди.

Това е повече от достатъчно, за да сложите сървъра надолу (това може да са повечето малки сървъри или VPS).

Насоки за тестване на DoS

Заключение

Безопасна сделка с поръчителя Codeby

- Инсталиране на най-новите версии и NPM на Linux

- Какво представляват дистрибуциите на Linux и коя да изберете

- Какво е спам и как е опасно от „пипер шунка“ до реална заплаха, Мрежа, Общество, Аргументи

- Клон на PJSC "Lenenergo" "Санкт Петербург високоволтови електрически мрежи"

- Здравна социална мрежа